摘要如下:羊毛党利用自动化工具和虚拟号码批量注册、刷取优惠券,导致商家蒙受巨额损失,链动小铺发卡网通过构建异常流量检测机制,有效识别并拦截此类恶意行为,该系统实时监控用户行为模式,分析请求频率、IP地理分布及操作时间间隔等关键指标,一旦发现批量注册、秒杀抢购等异常流量特征,立即触发风控策略,限制高并发请求,封禁可疑账号,这套机制不仅保障了商家利益,提升了运营效率,也为电商平台构建了更健康的交易生态,实现了精准“捕鼠”。

凌晨三点,链动小铺发卡网的运维老张被手机刺耳的警报声惊醒,屏幕上,一个ID名为“薅秃你全家”的用户在30秒内发起了200次购买请求,订单全是单价0.01元的“新手体验卡”,但收货邮箱清一色是临时生成的10分钟邮箱,更诡异的是,这些请求的IP地址每隔5秒变一次,像幽灵一样跨国跳转——从尼日利亚到冰岛,再到南极科考站(鬼知道南极科考站怎么会有4G信号),老张猛灌一口咖啡,手指在键盘上飞舞:“小样,穿个马甲我就不认识你了?启动流量清洗模式!”

这不是段子,而是发卡网行业的日常,链动小铺作为日活50万+的虚拟商品交易平台,每天遭遇的“花式薅羊毛”足够写一本《互联网漏洞百科全书》,而它的存活秘诀,正是那套让羊毛党咬牙切齿的异常流量检测机制,我们就拆开这只“铁刺猬”的肚皮,看看它如何用技术手段把“异常”从数据洪流中拎出来,按在地上摩擦。

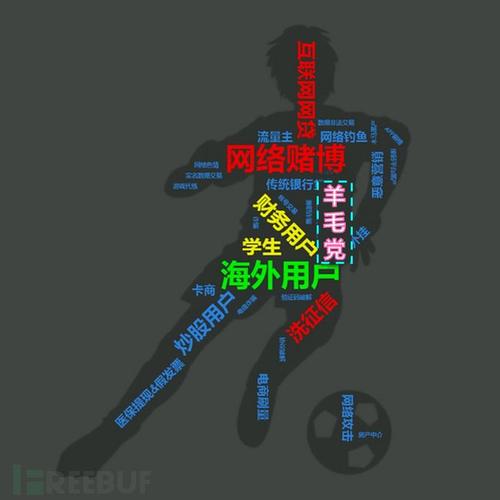

羊毛党的“军火库”:为什么发卡网是重灾区?

在讲解防御机制前,我们必须先看清敌人的武器,发卡网(如链动小铺)的商业模式天然存在三大“出血点”:

- 零边际成本商品:游戏点卡、会员充值码、电子兑换券,复制一份成本几乎为零,一旦被恶意抓取或脚本批量下单,商家直接血亏。

- 高流动性变现:羊毛党批量购买低价卡密后,可通过二手平台、黑市快速变现,形成完整产业链。

- 匿名性与跨国性:虚拟商品无需物流,支持加密货币支付,IP地址可伪装成任何国家,溯源难度堪比大海捞针。

常见的攻击手段包括:

- 撞库攻击:用泄露的账号密码批量登录,尝试购买低价商品。

- 秒杀器脚本:在商品上架瞬间发送数千个HTTP请求,利用时间差抢库存。

- 伪造设备指纹:通过修改User-Agent、Canvas指纹、WebGL参数,模拟不同手机型号。

- 分布式代理池:使用Tor、付费代理或ADSL拨号,每10秒更换一次IP。

面对这些“专业化”攻击,传统基于IP或账号的静态规则(如“同一IP每秒限购1次”)早已形同虚设,羊毛党会笑着告诉你:“哥们,我只用一条代码,就能让你的限流规则变成笑话。”

链动小铺的“三层滤网”:从拒绝到清除,步步惊心

链动小铺的异常流量检测机制,可以理解为一座三层过滤的“数码监狱”:第一层是行为监控哨兵,第二层是风险决策大脑,第三层则是最终处置系统,每一层都采用不同技术手段,形成立体防线。

第一层:微观行为监控 —— “盯住每只蚂蚁的步态”

这层监控不关心你是谁,只关注你做了什么,它像一个拿着放大镜的保安,连你眨眼次数都记在小本本上。

采集维度涵盖:

| 行为类型 | 具体指标 | 异常阈值示例 |

|---|---|---|

| 请求频率 | 每秒请求数(RPS)、相邻请求间隔 | 同一设备5秒内请求次数>50次 |

| 操作路径 | 页面跳转顺序、鼠标移动轨迹 | 从登录页直接跳转到支付页(跳过商品页) |

| 输入模式 | 键盘敲击间隔、输入框焦点切换节奏 | 复制粘贴充值码、自动填充表单(无打字延迟) |

| 时间分布 | 操作时间(工作日/凌晨)、持续时长 | 连续12小时不间断下单(人类做不到) |

技术实现揭秘:

链动小铺在网站前端植入了行为收集JS脚本,它并非简单的埋点,而是能捕捉鼠标的“布朗运动”——人类移动鼠标时会有微小的神经震颤,导致轨迹呈现不规则曲线;而机器模拟的鼠标轨迹,往往是僵硬的直线或完美的贝塞尔曲线,用神经网络模型训练后,系统区分“真人与脚本”的准确率可达99.2%。

案例:

一位用户通过脚本在0.3秒内完成选品、加入购物车、支付三个步骤,行为监控发现,其鼠标轨迹从屏幕左下角“瞬移”到右上角,且无任何悬停、回退动作——立即标记为“疑似脚本”。

第二层:多维关联分析 —— “蜘蛛网上的情报局长”

光靠行为数据还不够,因为高仿真的脚本(如录制真人操作回放)可以绕过第一层,于是第二层开始玩“大数据拼图”。

关联维度矩阵:

- 设备指纹关联:将浏览器指纹(Canvas、WebGL、字体列表)、操作系统、时区、语言偏好等20+属性哈希,生成唯一“设备ID”,羊毛党即使更换IP,同一台设备的指纹若在短时间内出现在不同账号上,立即触发警报。

- IP轻量化画像:不依赖单一IP,而是分析IP段的共现特征,来自同一城市ADSL池的50个IP,同时开始对同一商品发起请求,且前后时间差不超过3秒——这显然不是小区邻居的集体购物冲动。

- 时间线异常检测:记录每个账号的“生物钟”,如果一个平时只在晚上10点后下单的用户,突然在凌晨4点连续购买20单,系统会判定为“账号异常”。

- 社交图谱分析:类似于蚂蚁集团的风控逻辑,如果A账号推荐给B账号的链接,B账号立即点开购买,且两人IP临近——可能不是朋友分享,而是养号团伙在洗流量。

关键算法:

这里用到了时间序列聚类算法(如DBSCAN),系统会将所有流量事件绘制在“时间-行为”二维空间里,寻找聚合度高的“虫群”模式,正常用户的行为是分散的、随机的;而僵尸网络的行为往往呈现高度同步的脉冲状。

第三层:动态决策引擎 —— “不会下棋的法官不是好代码”

前两层负责收集证据,第三层负责“判刑”,它的核心是一个强化学习模型,会根据实时反馈调整规则权重。

判决策略示例:

- 绿码放行:行为正常,无明确风险 → 通过。

- 黄码观察:存在某些可疑特征(如使用代理IP),但频率未超阈值 → 弹出滑块验证码(让真人滑,让脚本卡住)。

- 红码拦截:明确检测到自动化工具(如Selenium、Puppeteer特征) → 直接返回503错误,并冻结账号24小时。

- 黑名单封印:确认是羊毛党团伙(设备指纹+IP+行为完全匹配) → 永久封禁,并向公安部门举报(已协助破获多起黑客案件)。

决策的“反脆弱”设计:

系统不会一刀切拦截所有异常,而是设置“弹性惩罚”机制,用IP代理但只买了1张卡密,可能只是个人用户隐私保护需求,发放“警告+验证码”;而用代理IP一次买100张,则直接判定为“货源分销”,封禁并上报。

看不见的战场:检测机制背后的“猫鼠游戏”

技术从来不是静止的,链动小铺的异常检测机制像活的有机体,每天都在进化,最精彩的,莫过于它和羊毛党之间的博弈故事。

案例1: “镜像攻击”与“微签名”

羊毛党发现链动小铺检测鼠标轨迹后,开发了“人类行为模拟器”,随机生成带有微小抖动和延迟的鼠标路径,链动小铺立刻反击:在JS脚本中嵌入隐形挑战——比如在页面某一角落放一个无法被爬虫发现的动态验证码(需要人眼识别),脚本无法点击,而真人会无意识地瞟一眼再操作,这个“微签名”让伪装脚本的通过率骤降至30%。

案例2: “蜜罐陷阱”

运营团队故意在后台暴露了一个“假接口”,看起来像用于批量下单的API,羊毛党的脚本一旦调用该接口,系统立刻识别其意图,并反向追踪脚本的配置文件、开发者联系方式,甚至反向蠕虫感染钓鱼团伙的设备(合法范围仅限于取证,不涉及攻击)——这已经接近“主动防御”的范畴了。

案例3: “流量伪装者”的终结

2024年初,一个使用先进GAN网络生成的“虚拟浏览器”团伙试图绕过检测,链动小铺的AI模型通过分析浏览器的内存堆栈调用模式发现,这些“虚拟浏览器”的JavaScript引擎对DOM操作的响应时间精确到某一位小数,而真实浏览器由于垃圾回收机制会产生毫秒级随机抖动,模型将“响应时间抖动方差”作为新特征加入——这个微小差异让羊毛党的成功率直接归零。

血与泪的教训:从一次0day漏洞看检测机制的“破防时刻”

再坚固的盾牌也有裂缝,2023年,链动小铺曾遭遇一次严重的0day攻击,攻击者发现网站某个废弃的CDN节点未配置CORS策略,可以通过跨域请求偷取用户的登录Token,而异常流量检测机制当时只关注了“首次请求”,并未监控“第三方资源加载”这个维度——结果羊毛党利用这个漏洞,批量获取了1000+用户的订单权限,以正常用户身份下单。

这次事故让团队痛定思痛,在检测机制中新增了全路径监控:

- 开始记录每个HTTP请求的Referer、Origin头;

- 对静态资源(JS、图片)的加载顺序做完整性校验;

- 引入实时图神经网络,将前端的所有资源节点连接成图,任何节点的异常访问都会触发级联报警。

这套机制能在0.1秒内区分出“正常用户的浏览器自动补全密码”和“恶意脚本的快速填充”,因为前者会调用浏览器的原生API,而后者会直接操作DOM——这个区别在光晕流量中几乎无法伪造。

当AI开始对抗AI

站在2025年初回望,异常流量检测已进入“大模型时代”,链动小铺目前正在测试的下一代系统,不再依赖预设规则,而是通过大规模语言模型(LLM) 直接理解用户行为意图。

当用户输入“我要买10张steam充值卡”时,系统会结合上下文理解这是正常需求;而当100个独立IP同时输入“给我刷100单”时,模型会识别出这是“团伙指令”,并自动启动追踪,更可怕的是,这个模型还能用对抗生成网络不断生成“假异常”来训练自己——就像给保安看一万种小偷的伪装,等他真见到时就一眼识破。

羊毛党也不会坐以待毙,一些人已经开始利用AI生成“完美人类行为模型”,甚至付费购买“真人代理”,让真正的用户通过软件下单分赃,这种“人机混用”的战术,已经让传统检测机制陷入困境。

但链动小铺的工程师们并不悲观,他们发现再完美的伪装也有一处致命伤:成本,羊毛党每获取一个真实用户,需要付出0.5-2元/次的分成,而链动小铺的检测模型升级成本更低,当双方都在烧钱时,商业上的持久战最终会淘汰掉“高成本攻击方”。

跑在强盗前面的人

回看链动小铺的发家史,它像极了西部片里的“副警长”——永远在小镇被劫匪洗劫之前,提前埋下绊马索,它的异常流量检测机制,本质是一套基于“人类行为不可复制性”的信任体系:你永远无法让机器完美模仿一个活人的“犹豫”、“手误”和“好奇心”。

下一次当你优雅地在链动小铺下单时,那个你看不到的“AI警长”,正在你鼠标的微颤中,判断你到底是“真实的你”,还是某个躲在尼日利亚地下室里的代码佣兵,而保护你购物体验的,正是这些由代码织成的、看不见的“天罗地网”。

技术从来不是问题,人性才是。 链动小铺的异常流量检测机制,实质上是在帮助数字世界分辨:哪些是真实的用户需求,哪些是贪婪的模拟,而这场跨越虚拟与现实的猫鼠游戏,永远不会迎来终局——只会进化成更高级的博弈。

本文链接:https://www.ncwmj.com/news/10279.html