基于行为密码的灰色产业链正对自动化交易平台构成严峻挑战,链动小铺发卡网作为典型案例,揭示了当数字交易系统遭遇专业“狩猎者”时,安全博弈已从技术攻防升级为行为模式识别,攻击者利用自动化脚本批量注册、抢单,伪装正常用户行为以绕过传统验证机制,防御方则通过分析鼠标轨迹、操作间隔、页面停留时间等“行为密码”,构建动态信任模型,这场博弈的核心在于区分机器指令与人类直觉的细微差别——每一次看似无害的自动点击,都可能是一场精心策划的渗透,安全防御将更依赖对异常行为模式的深度学习与实时反制。

在互联网的毛细血管里,存在着一种特殊的商业生态——发卡网,它们像自动售货机,24小时不间断地销售着从游戏点卡、会员充值到软件授权码、甚至某些游走在灰色地带虚拟商品,链动小铺,作为这类平台中的一个缩影,其核心魅力在于“自动化”与“便捷”,当指令的洪流从四面八方涌向后台API,当无数个真实或虚假的数字身份在此交汇,一个尖锐的问题浮出水面:如何从这混沌的数据噪声中,精准识别每一个用户行为的本质,究竟是天使在正常购买,还是魔鬼在薅羊毛、洗黑钱或测试漏洞?

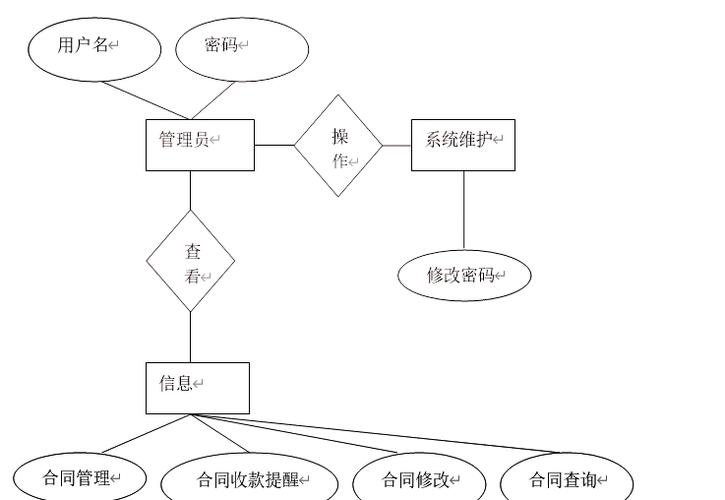

这不是一个简单的规则匹配问题,而是一场基于行为密码的深度博弈,链动小铺发卡网要实现真正有意义的用户行为安全分析,绝不能只停留在核对IP、限制频率这种“石器时代”的防守上,它需要的,是一套将数据、心理学与博弈论融为一体的“动态行为画像系统”。

跳出“交易黑箱”:行为安全不只是防“过度请求”

传统的安全思维,往往聚焦于“请求层”:同一IP短时间内大量查询、同一收货地址频繁下单、用虚拟信用卡支付……这些手段在发卡行业确实有效,但对于“链动小铺”这类平台有个天然悖论:它的用户本身就是追求“自动化”的——可能是开发者批量采购激活码嵌入软件,可能是工作室批量起号所需。如何区分“高效率的正常用户”与“恶意的自动化攻击”?

答案在于:分析行为中的“生物特征”与“逻辑断裂”。

人类再怎么追求效率,在操作间隙仍然存在微小、随机的波动,比如鼠标移动轨迹、点击间隔的微妙差异、浏览时下意识的小动作(如先看首页说明再输入卡密,或者在购买前滑几个无关的商品页面),而机器(脚本、机器人),尽管可以模拟速度,却很难完美复刻这种符合生理规律的“非完全确定”,链动小铺的安全分析模型应当是“微观社会学”的——它需要记录下用户在登录、选品、支付、查收订单等每个环节的行为节拍,如果用户的节拍在连续十几个订单中完全一致,就像节拍器一样精确,那几乎可以肯定是在运行脚本——这种行为模式,违反了人类操作的自然熵增定律,就是最直接的“行为异常信号”。

更进一步,“逻辑断裂”是更危险的信号,一个用户突然在凌晨三点,从平时只购买几十元小东西,转而购买大量高价值、无关联性且具有高流通性(易变现)的卡密(如Steam钱包码、苹果礼品卡),并且支付时选择一种和之前支付习惯完全不同的方式,这背后极大概率是人鬼殊途——账号可能已被盗号者控制,或是黑客在测试洗钱通道,安全系统不能只看“这次交易是否成功”,而要看“这次交易在这个用户的生命周期中是否合理”。

从“单点防御”到“关系图谱侦察”:识破伪装在交易下的身份链

发卡网的特性决定了,交易往往是“匿名”或“半匿名”的,用户ID可能只是邮箱或一串随机字符,但真正狡猾的攻击者不会孤立行动,他们会组成“马甲矩阵”,在一个平台注册数十甚至上百个账号,相互扶持、互相掩饰。

链动小铺要实现深层安全,必须建立“用户关系行为图谱”,不是把每个用户当作孤岛,而是分析他们之间的连接,通过设备指纹技术发现,十个看起来完全不同的账号,在登录时使用的浏览器指纹、设备指纹(如显卡驱动、CPU型号、音响指纹等)完全一致,或者它们之间在极短时间内有“互相引导”的流量回跳行为,这就能勾画出一个隐藏的“工会群”,更隐秘的是,这些马甲账号的支付行为可能存在“互补模式”:同一个银行账户或支付渠道,分时段为不同账号充值,这种在行为层面的“资产关联”,远比传统的同IP更为可靠,也更能逃过普通黑名单的识别。

再比如,一个账号的“社交行为”出现异常,通常用户购买后即离开,但一个“黑客测试号”可能会在短短的访问时长内,尝试模拟发送数据包、探索前端验证规则(如尝试通过修改URL直接获取卡密),或者其评论/客服咨询内容涉及“能否改卡”、“几天内失效”等异常问题,安全系统绝不能只把它当作一条文本,而需将其作为用户行为图谱的一部分,与登录前的试探行为、支付时的网关错误尝试进行关联,从而判断这是否是一起正在进行中的合规性测试。

拥抱“动态关卡”:在行为推演中建造隐形迷宫

防御最忌讳的就是静态,一旦门槛裸露,攻击者便能用针对性的脚本瞬间突破,链动小铺应当借鉴游戏里的“动态难度系统”,将用户行为的反馈作为关卡设计的输入。

当一个用户的行为被初步判定为高风险(频繁更换设备、支付时引发的风控节点异常)时,系统不应直接粗暴地弹“您被禁止购买”,这等于告知对手“这里有门禁”,高明的策略是悄悄启动一级隐形的“行为验证”,无需用户输入验证码,而是默默在后端记录其接下来的操作是否流畅,如果是一个真实的低风险用户,他在遇到轻微的弹出窗口或页面小卡顿时,会自然等待或刷新;但如果他立刻采取跳跃性的、序列式的API调用,或者尝试用脚本模拟人机交互,那么这个行为本身就构成了“异常行为的第二个佐证”,系统可以立即降权——要求支付更复杂的渠道,甚至后台静默拉黑其相关特征。

更进一步,可以引入“行为蜜罐”,在用户购买流程中,植入一些对真人无感但对机器极为敏感的“伪指令”,在页面某个非关键位置藏一个CSS勾选的隐藏字段,真人一般不会点击,但脚本可能会自动填写,当这个蜜罐被触发,就立刻标记该用户的session为“高危”,可以对其进行更精细的行为录像和溯源分析,这种以攻为守的方式,能有效消耗攻击者的时间和精力,让他们即便得手一卡两卡,也无力长期驻扎。

解构“价值周期”:安全分析必须前置到支付行为之前

很多时候,链动小铺的安全团队只重视交易后的风控:卡密被调包、退款、信用卡欺诈,但真正的用户行为安全,应该在“下单的前几秒”启动。

分析用户的“决策路径”,一个用户正常的购买路径可能是:搜索关键词 -> 浏览商品文案 -> 查看评价,而一个机器人或黄牛的路径往往是:直接通过API接口下单,或者由脚本自动刷新库存形成“秒杀”,这个现象可以通过分析访问来源和页面停留时间来判断,但更重要的是理解购买动机的经济逻辑:一个只买某类热门、高溢价、限量版卡密的用户,和长期稳定采购常规点卡的用户,其行为风险曲线完全不同,前者逐利,很可能在到手后立刻利用价格差套现,其背后链条复杂;后者虽是“肉鸡”但现金流稳定,安全分析模型需要将用户行为与“价值变现周期”联系起来:该用户购买这些商品的日常使用周期是多少?他是在24小时内就被大量转售,还是稳在一个月内消耗?购买节点(如春节、寒暑假、某游戏新版本上线)与他的历史行为是否匹配?一旦出现异常的价值变现节奏,安全警报就要立刻拉响。

最后的思考:

链动小铺发卡网的用户行为安全分析,本质上是一场无止境的“猫鼠游戏”,攻击者永远不会停止寻找规则漏洞,而平台的防御者必须跳出定式,从关注“流量”转向关注“人脑”,它需要的不是一台冰冷的机器学习模型,而是一个能理解人类(及非人类)行为微观细节、能在混乱的交易洪流中捕捉“逻辑之饵”、并在每一笔看似正常的交易背后嗅出“真实意图”的智能侦测系统。

对于链动小铺而言,真正的安全,不在于把门锁得多严实,而在于是否能在用户敲门的那一瞬间,就从其步伐的节奏、呼吸的频率(如果允许的话)和停留的位置,准确判断:这个人背后,是真实的购物欲望,还是一个精心伪装的数据狩猎者,唯有如此,才能在保障大多数用户自动化便捷的同时,将这个数字货架上的“暗流”扼杀于无形,这不仅是对技术能力的考验,更是一场对商业生态智慧与持久心的长期跋涉。

本文链接:https://www.ncwmj.com/news/10285.html