,在虚拟商品交易领域,针对“发卡网”平台的欺诈行为日益猖獗,黑产通过技术手段进行套利、刷单和欺诈,严重损害平台与商家利益,本文以“数据炼金术”为核心,系统阐述了在此场景下的异常检测与风控实战策略,通过构建多维度数据监控体系,结合行为序列分析、设备指纹及网络画像等技术,精准识别异常交易模式,风控体系不仅依赖规则引擎进行实时拦截,更运用机器学习模型深入挖掘潜在风险,实现从被动防御到主动预警的转变,这套实战方案有效提升了风险识别的准确率与效率,为虚拟商品交易的稳定与安全提供了坚实保障。

在数字经济的浪潮下,发卡网作为一种高效、自动化的虚拟商品交易平台,已成为游戏、软件、会员服务、数字内容等领域不可或缺的基础设施,繁荣的背后,是日益复杂和隐蔽的风险,从恶意套利、欺诈退款到黑产洗钱,每一次异常交易都可能侵蚀平台的利润,破坏生态的健康。

对于发卡网运营者而言,数据不再是冰冷的数字,而是洞察风险、驱动决策的“新石油”,如何从海量交易数据中“炼”出真金,精准识别异常,构建坚不可摧的风控体系,已成为决定平台生死存亡的核心能力。

行业趋势:风控从“被动防御”到“主动智能”

发卡网行业的风控理念正在经历一场深刻的变革。

- 从规则引擎到机器学习: 早期的风控大多依赖于人工设定的硬性规则,如“单IP短时间内购买超过5次即报警”,这种方式简单直接,但僵化且容易被绕过,领先的平台正转向机器学习模型,通过对海量正常与异常交易样本的学习,模型能够捕捉到人脑难以察觉的复杂、非线性模式,实现更精准的判别。

- 从单点防御到全链路防控: 风险不再仅仅存在于“支付成功”的那一刻,现代风控体系覆盖了“用户访问 -> 商品浏览 -> 下单 -> 支付 -> 发货 -> 售后”的全流程,在用户访问阶段分析其设备指纹和行为轨迹,在下单阶段评估交易特征,在售后阶段监控退款和投诉率。

- 数据维度的多元化与融合: 除了传统的订单金额、IP、时间等数据,平台开始整合更多维度的信息:

- 行为数据: 用户在页面的鼠标移动、点击速度、停留时间等,异常行为往往伴随着脚本化的操作模式。

- 设备数据: 设备ID、浏览器指纹、安装应用列表等,用于识别作弊农场和虚拟机。

- 网络数据: IP的地理位置、代理IP识别、ASN(自治系统号)等,用于发现流量来源异常。

- 业务上下文数据: 商品本身的属性(如面值、热门程度)、促销活动周期等,为判断提供业务背景。

常见误区:数据分析中的“坑”与“雷”

在搭建异常检测系统时,许多运营者会不自觉地陷入以下误区:

-

唯“高支付成功率”论英雄

- 现象: 盲目追求极高的支付成功率,认为成功率越高,平台越健康。

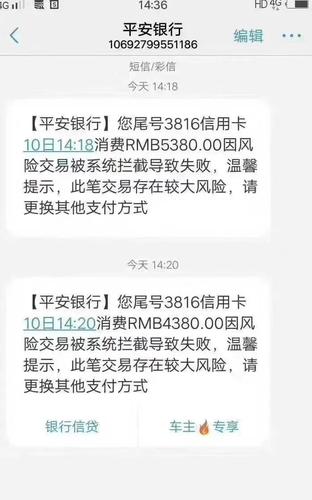

- 剖析: 异常高的支付成功率可能隐藏着巨大的风险,黑产团伙利用盗刷的信用卡进行测试性购买,由于卡内余额充足,支付成功率会非常高,但这批订单随后会引发大量的银行拒付,给平台造成直接的经济损失和信誉损害。健康的支付成功率曲线应有合理的波动,并与业务场景匹配。

-

过度依赖单一指标,缺乏关联分析

- 现象: 发现某个IP购买次数多,就直接封禁。

- 剖析: 这属于典型的“误杀”,公司、学校、网吧等公共网络环境下的正常用户会共享同一个IP,正确的做法是进行关联分析:这个IP下的支付账号是否多样?收货邮箱/手机号是否集中?购买时间分布是否符合人类作息?只有多个异常特征形成“聚集效应”时,风险概率才足够高。

-

忽视“正常中的异常”与“异常中的正常”

- 现象: 模型只关注明显的极端值,而对看似正常实则异常的模式不敏感。

- 剖析:

- 正常中的异常: 一个老用户,行为模式一直很稳定,突然在凌晨3点连续购买了10张高面值礼品卡,单看每个订单都“正常”,但组合起来就是高风险事件。

- 异常中的正常: 一个使用代理IP的新用户,购买了一件廉价商品,这看起来“异常”,但如果该商品是面向特定地区用户的,且该地区普遍使用代理访问,那么这可能就是一个正常交易。需要结合业务知识进行判断。

-

模型“一劳永逸”,缺乏迭代更新

- 现象: 投入大量资源构建了一个风控模型,之后就放任不管。

- 剖析: 黑产的技术和策略是持续进化的,一个今天有效的模型,三个月后可能就因为对手的“对抗性攻击”而失效,必须建立模型效果的持续监控和反馈闭环,定期用新的数据重新训练,与时俱进。

应用方法:构建分层式智能风控体系

一个稳健的异常检测系统应该是分层、多策略的。

第一层:规则引擎(实时拦截) 这是系统的第一道防线,处理最明显、最紧急的威胁。

- 基础规则: 如单IP/单账号QPS(每秒查询率)限制,关键词过滤(如禁用邮箱后缀)。

- 业务规则: 如“新注册账号首次购买高价值商品需人工审核”、“同一设备切换多个账号下单触发警报”。

- 名单库规则: 集成公开或自建的IP黑名单、设备指纹黑名单、支付账号黑名单等。

第二层:机器学习模型(智能评分) 这是系统的“大脑”,处理复杂和隐蔽的风险。

- 无监督学习: 在没有标签的情况下发现异常。

- 聚类分析: 将交易聚类,那些远离主要簇群、规模极小的簇可能就是异常点,发现一小撮交易都具有“新账号+代理IP+深夜+高面值”的特征。

- 孤立森林: 专门用于异常检测的算法,能高效地将“稀疏且不同”的数据点识别出来。

- 有监督学习: 在有历史标签(正常/欺诈)的情况下训练模型。

- 特征工程: 这是模型成败的关键,需要从原始数据中构建有区分度的特征,如:

时间熵:用户下单时间的分散程度,脚本操作的时间点往往很集中。行为序列差异:本次购物会话的点击流与平均正常用户的差异。支付组合异常度:支付账号、银行卡BIN号与收货邮箱的地理位置距离。

- 模型选择: 常用的有梯度提升决策树(如XGBoost、LightGBM),它们能很好地处理结构化数据,并提供特征重要性排序,帮助运营者理解模型决策。

- 特征工程: 这是模型成败的关键,需要从原始数据中构建有区分度的特征,如:

第三层:人工审核与反馈闭环(最终决策与优化)

- 审核平台: 为运营人员提供一个高效的审核界面,集中展示模型评分、风险标签、关联信息等,辅助其快速做出决策。

- 反馈闭环: 审核人员的最终判定(确认欺诈/误报/放行)必须作为新的标签数据回流到数据池中,用于模型的再训练和规则的优化,形成一个“越用越聪明”的增强循环。

实战案例:识别“小额高频”套利攻击

- 背景: 某发卡网推出“首单立减”优惠,很快发现大量亏损订单。

- 症状: 支付成功率高,订单金额小,单看无异常。

- 分析与检测:

- 关联分析: 发现大量新账号都绑定了为数不多的几个收款邮箱。

- 设备指纹聚类: 这些账号虽然来自不同IP,但设备指纹高度相似,指向同一批自动化脚本。

- 行为序列分析: 这些账号从注册到下单的路径极其相似且耗时极短,不符合人类操作习惯。

- 业务逻辑判断: 结合“首单立减”活动,判定这是一起利用优惠规则进行批量套利的攻击。

- 应对策略:

- 规则层面: 增加“同一设备/收款邮箱享受优惠次数限制”。

- 模型层面: 将“新账号”、“使用优惠”、“特定收款邮箱模式”、“脚本化行为”等特征组合,训练一个专门的套利识别模型,并对这类交易进行打分,高分订单直接拦截或要求额外验证。

在发卡网这个看不见硝烟的战场上,数据是瞭望塔,异常检测是雷达,而风控体系则是最终的防御工事,摒弃片面认知,拥抱多维数据,利用智能算法,并建立起持续迭代的反馈机制,方能在这场“猫鼠游戏”中占据先机,优秀的风控不仅仅是为了减少损失,更是为了营造一个公平、可信的交易环境,这才是发卡网平台能够行稳致远的真正基石。

本文链接:https://www.ncwmj.com/news/8229.html